全国计算机等级考试网络安全素质教育第三--七章必考知识点

作者:邢博坤

日期:2022/11/7 0:23

第三单元

考点一:账户操作

1.账户管理权限大小关系对比:

来宾账户(Guest)<标准用户账户<管理员账户

解释:

Guest:临时使用计算机的用户

标准用户账号:适用于日常计算

管理员权限:对计算机进行最高级别的控制

2.账户的创建:

在“开始”中打开“控制面板”选择“添加或删除用户账户”设置账户名称及类型

3.账户组的创建

右键“计算机”选择“管理”在“计算机管理页面”新建账户组“选择用户”界面挑选用户组成组

4.常考权限

Administrators:属于该administators本地组内的用户,都具备系统管理员的权限,它们拥有对这台计算机最大的控制权限,可以执行整台计算机的管理任务。内置的系统管理员帐房Administrator就是本地组的成员,而且无法将它从该组删除。

如果这台计算机已加入域,则域的Domain Admins会自动地加入到该计算机的Administrators组内。也就是说,域上的系统管理员在这台计算机上也具备着系统管理员的权限。

Backup OPerators:在该组内的成员,不论它们是否有权访问这台计算机中的文件夹或文件,都可以通过“开始”-“所有程序”-“附件”-“系统工具”-“备份”的途径,备份与还原这些文件夹与文件。

Guests:该组是提供没有用户帐户,但是需要访问本地计算机内资源的用户使用,该组的成员无法永久地改变其桌面的工作环境。该组最常见的默认成员为用户帐号Guest。

Users:该组员只拥有一些基本的权利,例如运行应用程序,但是他们不能修改操作系统的设置、不能更改其它用户的数据、不能关闭服务器级的计算机。

所有添加的本地用户帐户者自动属于该组。

如果这台计算机已经加入域,则域的Domain Users会自动地被加入到该计算机的Users组中

考点二:注册表功能和实践

1.注册表

注册表(Registry)中存放着各种参数 直接控制着Windows的启动、硬件驱动程序的装载以及一些Windows应用程序的运行

注册表打开方式 :同时按下“Win”键与“R”键打开“运行”程序,输入“regedit”

2.注册表架构:

在注册表编辑器左侧的窗口中 可以看到五个“根键” 在注册表中 所有的数据都是通过一种树状结构,以根键、主键和子键的方式组织起来,和资源管理器内的目录结构基本一致

五大跟键及作用:

1.HKEY_CLASSES_ROOT

确保使用资源管理器打开文件时正确的应用程序

2.HKEY_CURRENT_USER

存放当前登入用户的有关信息

3.HKEY_LOCAL_MACHINE

保存了运行Windows的信息,包括应用程序、驱动程序以及硬件信息4.HKEY_USERS

存放计算机所有用户的配置信息

5.HKEY_CURRENT_CONFIG

包含本地计算机在系统启动时所用的硬件配置信息

注册表信息非常重要所以防范于未然 我们要学习关闭注册表远程访问功能

3.关闭注册表远程访问功能:

在“运行”中输入“services.msc” 在服务列表中找到“Remote Registry”

右键打开“属性”修改启动类型为“禁用”

4.注册表备份与恢复

备份:下拉“文件”菜单点击“导出” 选择“导出”位置,点击保存

恢复:下拉“文件”菜单点击“导入” 选择备份文件进行恢复

考点三:策略安全

1.账户策略

在账户策略中 仅涉及和用户账户的凭据有关的设置 例如 账户的密码长度要求、账户的密码复杂性要求等 通过设置账户策略 可以提高账户的安全性 并且使破解用户的账户变得更加困难

账户策略中又分为两类 分别是密码策略和账户锁定策略 密码策略决定密码的使用规则 账户锁定策略则决定在什么情况下账户将被锁定 一段时间内无法实现登录

2.账户策略中的密码策略

密码策略中主要有以下几项:

1.密码必须符合复杂性要求

2.密码长度最小值

3.密码最短使用期限

4.密码最长使用期限

5.强制密码历史

6.可还原的加密来存储密码

(1)密码必须符合复杂性要求 策略的默认设置为“已禁用”

此项策略设置后,密码设置必须满足下列要求:至少包含大写字母、小写字母、数字和特殊字符这4类元素中的3种,密码不可以与用户名相同。这样做的目的是防止暴力破解工具的穷举法测试,当用户使用复杂性很高的密码时,暴力破解所需的时间将呈指数增长。

设置后,策略将在用户下一次修改密码时生效,已有的密码不受影响。如果用户想设置一个不合规定的密码,Windows将拒绝这个密码,直到用户设置了符合复杂性要求的密码。

(2)密码长度最小值。策略的默认值为0(字符),可以设置为1~14之间的一个整数。

密码的长度也会增加密码的破解难度。用户如果想从长度上增加密码的安全性,就需要修改这个策略。当用户新修改的密码长度小于设定值时,密码将不被Windows接受。

(3)密码最短使用期限。策略的默认值为0(天),可以设置为1~998之间的一个整数。

策略决定了用户在设置一个新的密码后,(至少)要经过多少天才能更换密码。默认设置为0,也就是说用户可以随时更换密码,即使用户在设置了密码的第二天想重新设定一个新密码,也是可以被系统接受的。

(4)密码最长使用期限。策略的默认值为42(天),可以设置为0~998之间的一个整数。

与上一个策略相反,这项策略决定了密码可以使用的最长时间。也就是说,在一个密码使用了多长时间之后就必须更换。这项策略可以让用户以更高的频率更换密码,加大破解密码的难度。

在密码快要到期的时候,用户每次登录系统都会看到系统的提示,要求用户修改密码。用户修改了密码之后,该策略就会重新开始计时,并在下一次密码将要过期的时候进行提示。

5)强制密码历史。策略的默认值为“0个记住的密码”,可以设置为0~24之间的一个整数。

该策略主要为了防止用户轮换使用几个密码。例如,很多人认为,每次修改密码都要想一个新的安全的密码,这样非常复杂,所以就轮换使用2个或3个安全密码。假设某个黑客已经获得了用户以前使用的一个轮换密码,那么他只需要等待一段时间,在用户下一次使用这个密码时,就可以登录用户的账户。

如果用户将此项策略设置为“24”,系统最多允许用户轮换使用24个安全密码,这样的安全性至少要高于两三个安全密码的轮换。

(6)用可还原的加密来存储密码。在Windows中,该策略默认是被禁用的,而且一般情况下不建议启用。

因为系统中的某些程序运行时需要知道用户的密码,利用可还原的加密来存储密码的话,是可以将密码还原出来的,这样就类似于将密码明文保存,会大大降低密码的安全性。

阿坤建议的参值:

● 密码必须符合复杂性要求:启用

● 密码长度最小值:8

● 密码最短使用期限:5天

● 密码最长使用期限:30天

● 强制密码历史:10个

● 用可还原的加密来存储密码:禁用

3.账户策略中的账户锁定策略

如果攻击者能够在物理条件上或者远程访问到用户的登录界面,就可以反复猜测用户的密码并且进行登录尝试。尽管偶尔几次的猜测不可能成功登录用户的账户,但是时间一长,攻击者就会猜测到正确的密码,并且成功登录系统。

因此,为了实现进一步的安全,需要对失败的登录尝试次数进行限制。就像用银行卡付款时,如果输错3次密码,那么用户的卡就会被冻结。而在计算机的使用中,如果用户多次输错账户密码,账户就会被锁定,一段时间内任何人都无法尝试登录此账户。

账户锁定策略主要包括以下3项策略:

1.账户锁定时间

2.账户锁定阈值

3.重置账户锁定计数器

(1)账户锁定时间。在设置“账户锁定阈值”策略之前,本策略是不会生效的。

策略决定了用户账户被锁定后,多长时间之后可以重新启用。可以设置为0~99999之间的整数。

如果将该策略设置为“0”,那么当某个账户的失败登录次数达到了“账户锁定阈值”时,该账户会被系统锁定,并且在管理员手动解锁之前都不会被解锁。而如果设置了一个非0的值,在账户被锁定后的分钟数达到设置值之后,账户会被自动解锁。

如果该策略设置为“0”,会产生这样一种攻击。攻击者可能并不打算登录用户的系统,只想给用户造成一些麻烦,他只需多次失败登录用户的每个账户,所有账户就会被锁定,直到管理员手动解锁。

(2)账户锁定策阈值

账户锁定阈值。在Windows中,该策略的默认设置为“0次无效登录”。可设置值为0~999之间的一个整数。

该策略决定了用户失败登录次数达到多少次,账户会被锁定。当失败登录次数没有达到设定的阈值时,用户可以继续进行登录尝试;而一旦登录失败次数达到了阈值,账户就会被锁定,无法继续进行登录尝试。

(3)重置账户锁定计时器

假设账户锁定阈值为5次、账户锁定时间为30分钟、重置账户锁定计数器为20分钟。如果用户忘记了自己的账户密码,并且已经输入了4次错误的密码,不再进行尝试。此时,该账户并没有被锁定,但是系统已经记录了失败登录次数是4次。在用户最后一次尝试的20分钟后,这4次失败的登录尝试记录就会被清零,相当于用户又有了5次尝试登录的机会。

阿坤建议的参值:

● 账户锁定时间:60分钟

● 账户锁定阈值:5次

● 重置账户锁定计数器:30分钟

2.本地策略

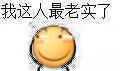

策略方面仅需了解查看审核日志的方法

查看审核日志方法:

右键计算机选择“管理”

选择计算机管理(本地) -系统工具—事件查看器— Windows日志—安全

考点四:密码安全

1.密码设置安全:

1.三层密码:

第一层密码:BIOS密码

第二层密码:系统密码

第三层密码:屏幕保护密码

2.设置屏幕保护密码

打开“控制面板”,选择“外观和个性化”。在“个性化”中选择“更改屏幕保护程序”,弹出“屏幕保护程序设置”窗口。勾选“在恢复时显示登录屏幕”,选择等待时间,单击“确定”按钮,完成设置

考点五:漏洞补丁定义与自动打补丁

1.概念:

漏洞是在硬件、软件、协议的具体实现或系统安全策略上存在的缺陷,使得攻击者能够在未授权的情况下访问或破坏系统。而这里所说的漏洞大多指操作系统漏洞。

如果把操作系统有了漏洞打比方为衣服破了洞,那么给操作系统打补丁就相当于给衣服缝补丁。补丁是指为了修复已知漏洞而开发的小程序。给操作系统打补丁,可以避免这些漏洞所带来的安全隐患,提高系统的安全性。

补丁程序是为了增强系统功能和修补系统漏洞而产生的,但是微软的产品源代码并没有完全开放,因此就有存在漏洞和后门的可能性。打补丁是为了修补已经发现的漏洞,但不能靠打补丁实现绝对的安全。

2.自动打补丁

1.自动更新

对于大多数计算机使用者来说,并不会时常关注微软最新公布了什么漏洞,发布了什么补丁。为了让计算机在微软发布更新的第一时间作出反应,推荐使用Windows 7系统自带的自动更新功能。Windows可以定期检查针对计算机的最新的重要更新,然后自动安装这些更新。

2.自动打补丁

打开“控制面板”,选择“系统和安全”,选择“Windows Update”,在左侧目录中点击“更改设置”。

在“重要更新”选项中选择“自动安装更新(推荐)”,点击“确定”按钮,完成设置。

考点六:文件安全

1.NTFS简介:

文件系统是对文件存储设备的空间进行组织和分配,负责文件存储并对存入的文件进行保护和检索的系统。具体地说,它负责为用户建立文件,存入、读出、修改、转储文件,控制文件的存取,当用户不再使用时撤销文件等。

NTFS是一种较为流行的文件系统,NTFS与其他文件系统相比,主要有以下优点:

1.支持更大的文件以及更大的分区。

2.支持权限设置。在NTFS分区上,可以为共享资源、文件夹以及文件设置问许可权限。

3.支持EFS加密。该功能可以配合权限设置一起使用,保证文件安全。

4.支持压缩功能。压缩功能可以节约零碎文件占用的硬盘空间。

2.NTFS权限设置

若用户想要对一个文件的权限进行设置,可以通过以下操作实现(假设用户要对一个名为“File”的文件夹进行权限设置)。

首先使用管理员账户登录,在Windows资源管理器中找到想要修改权限的文件夹。右击该文件夹,从弹出的菜单中选择“属性”选项,出现如图所示的窗口。

在上图选择“安全”选项卡,从中可以看到“Users”账户对该文件夹所拥有的权限。如果想修改Users账户对该文件夹的权限,则单击“编辑”按钮,出现如下图所示的窗口,在窗口中选择修改的用户对象,在下方勾选想要赋予的权限或者禁止(拒绝)的权限,然后单击“确定”按钮即可完成设置。

考点八:端口

1.什么是端口:

端口(Port)可以认为是计算机与外界通信交流的出口。在网络技术中,端口大致有两种意思:一是物理意义上的商品,如集线器、交换机、路由器等用于连接其他网络设备的接口;二是逻辑意义上的端口,一般指TCP/IP协议中的端口,范围为0~65535,如浏览器网页服务的80端口,用于FTP服务的21端口等。下文涉及的端口不是指物理意义上的端口,而是指逻辑意义上的端口。计算机可以通过不同的端口,来区分不同的网络服务。

如果将计算机的不同服务比喻为不同的房间,那么不同的端口就是不同房间的房门。只有打开对应的端口,计算机才可以向外界提供相应的网络服务,同时外界才可以向用户的计算机请求相应的网络服务。

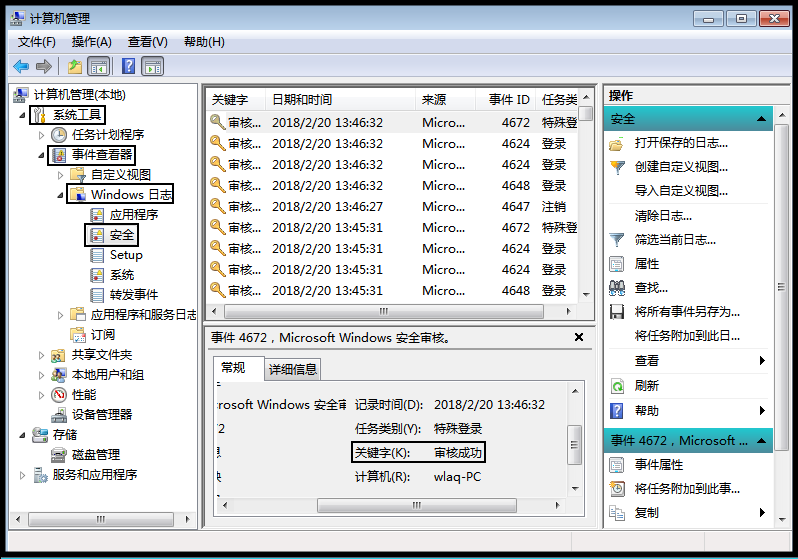

2.查看端口信息

打开“开始”菜单—“所有程序”—“附件”—“命令提示符”(或同时按下Win键和R键,然后输入cmd)打开后 输入netstat - ano 按回车键

如图所示

在本地地址栏中,冒号后面的就是端口号。外部地址代表此端口所连接的另一台计算机的地址和端口号。如果状态栏中显示的是“LISTENING”,意味着当前端口是开放的。如“0.0.0.0:135”代表本地的135号端口,其状态为“LISTENING”,表示135号端口是开放的。

阿坤Tips:

考点九想总结系统的备份和恢复,但是考的概率实在是太小了

所以为了节省学生的宝贵学习时间,在这里就不体现出来了。

如果出题率有所增加,就会开设考点九,故目前保留考点九。

XXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXX

X计算机操作题压轴考点: X

X1.使用Win+R打开运行输出代码执行相应操作: X

X打开注册表:regedit X

X打开组策略:gpedit.msc X

X打开服务:services.msc X

XXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXX

第四单元

考点十:移动和智能安全

1.移动和智能系统的发展趋势:

1.硬件的运行和处理速度越来越快

2.内存容量越来越大;

3.软件更加智能化;

4.移动和智能系统安装非系统应用程序成为主流,并集中越来越多的业务应用和外部接口。

2.Android 系统:

是一个基于Linux内核的开放源代码的移动操作系统

Android系统架构:

- 操作系统(OS)

主要含有各种驱动程序,如显示驱动、内存驱动、照相机驱动、音频驱动、Wi-Fi驱动等 - 中间件(middle ware)

是连接操作系统和应用程序的桥梁 - 应用程序(application)

是使用Java语言编程实现的,绝大多数都可以由研发人员自行开发

3.iOS 系统:

是苹果公司为移动设备开发的专有操作系统,所支持的装置包括iPhone、iPod touch和iPad等。

iOS系统特点:

1.不支持任何非苹果的硬件设备

2.是一个完全封闭的系统

iOS系统架构:

1.可触摸层(Cocoa Touch Layer)

2.媒体层(Media Layer)

3.核心服务层(Core Services Layer)

4.核心系统层(Core OS Layer)

考点十一:综合性常考考点

1.身份认证方式:

1.密码认证

2.指纹认证

3.虹膜认证

4.面部识别

2.权限管理遵循:

最小特权原则(仅赋予用户完成某项操作所需要的最小权限)

3.Root意味着什么/代表了什么?

Root设备意味着获得了系统的“超级用户”权限

4.社会工程学安全威胁:

社会工程学是一种通过对受害者心理弱点、本能反应、好奇心、信任、贪婪等心理陷阱进行的,诸如欺骗、伤害等危害手段,取得自身利益的手法

系统以及程序存在的安全问题常常可以避免,而人性脆弱点、贪婪等心理有时却难以克服,因而常被社会工程学所利用

第五单元

考点十二:综合性常考考点

1.杀毒软件是每个计算机用户必须安装的软件,能够提供对病毒、木马的查杀

2.IM软件结构

B/S架构,即浏览器/服务器形式

用户可以直接使用浏览器作为即时通讯工具,而不需要安装客户端软件,一般运用在电子商务网站的服务上。

C/S架构,即客户机/服务器形式

用户在使用前需要下载安装客户端软件。

第六单元

考点十三:综合性常考考点

1.恶意代码定义:人为编制的、对计算机系统或计算机网络产生危害的计算机代码(或软件)的统称。

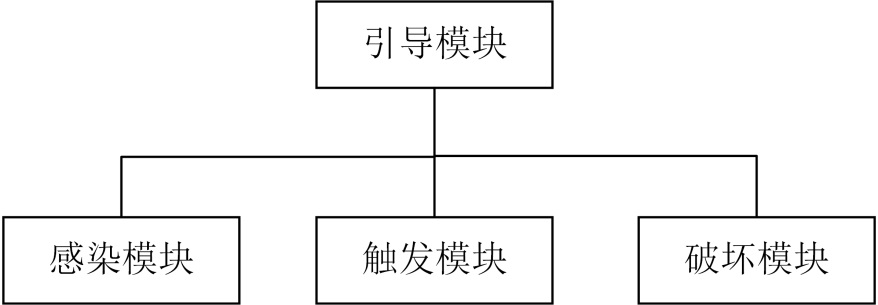

2.计算机病毒结构

3.计算机病毒的特性

1.传染性

2.破坏性

3.潜伏性

4.隐蔽性

5.触发性

6.多态性

第七单元

考点十三:防火墙

1.防火墙概念:防火墙是指一种用于增强机构内部网络安全性的系统

2.防火墙概述:防火墙包含着一对矛盾:一方面限制数据流通,另一方面它又允许数据流通。

防火墙系统可用两种安全策略来实现

未被允许的都是禁止的,防火墙只允许用户访问开放的服务,而其他未开放的服务是禁止访问的。

未被禁止的都是允许的,防火墙允许用户访问一切未被禁止的服务,除非某项服务被明确禁止。

3.防火墙系统通常的特征

1.所有从内到外的和从外到内的数据包都要经过防火墙

2.能够防止非法用户进入内部网络,只有被安全策略允许的数据包才能通过防火墙

3.防火墙本身具有防攻击的能力

4.人机界面良好,用户配置方便

4.Windows防火墙属于静态过滤防火墙,只有在Windows防火墙确认数据包是由本机的某个程序响应并收到时才会允许通过

5.防火墙黑白名单设置

黑白名单设置

在“黑白名单设置”标签页中,用户可以对“黑名单”和“白名单”分别进行设置。

1.黑名单

1.黑名单包括网址黑名单和IP地址黑名单。

网址黑名单。如果用户确信某些网站的内容对用户有害,可以将其加入黑名单,以后本计算机将无法访问它。

2.IP地址黑名单。如果用户不希望某些IP地址访问用户的计算机,用户可以将其加入黑名单。

2.白名单

1.白名单包括网址白名单、IP地址白名单、端口白名单和程序白名单。

2.防火墙不会检查网址白名单中网站的安全。

3.IP地址白名单中的计算机将对用户的计算机有完全访问权。

4.白名单中的程序的任何联网行为都不再受防火墙监控。